Descubren el primer ransomware para Mac de la historia

7 de Marzo de 2016Se llama KeRanger y está dentro de un instalador de la plataforma de torrents Transmission. Encripta toda la información del usuario y le pide 400 dólares para devolverle sus archivos

Al final, las Macs también corren peligro. Investigadores de seguridad detectaron el primer ataque de "ransomware" dirigido a usuarios de Apple. Fue a través del popular software de descarga BitTorrent.

El programa malicioso se llama KeRanger, y le permite al ciberdelincuente bloquear el equipo, encriptar sus archivos y básicamente tomar el control de la Mac. Está dentro de Transmission, una plataforma open source de torrents.

Si bien no es el primer software malicioso que se detecta en una Mac –fue FileCoder, descubierta por Kaspersky Lab en 2014–, es el primero que representa una amenaza real. Según los investigadores de Palo Alto, se trata "del primer ransomware completamente funcional que se ha visto en la plataforma OS X".

El problema está en que la aplicación KeRanger tiene la certificación de desarrollo de Apple, por lo que es capaz de eludir la protección de Gatekeeper de OX X. Las aplicaciones infectadas incluyen un ejecutable incrustado que empieza a hackear el sistema.

"KeRanger espera a que durante tres días antes de conectar con los servidores C2 de mando y control a través de la red Tor anonymizer. El malware entonces comienza la encriptación de ciertos tipos de archivos de documentos y de datos en el sistema", explican los investigadores de Palo Alto.

"Después de completar el proceso de cifrado, KeRanger exige que las víctimas presten un bitcoin (aproximadamente US$400) a una dirección específica para recuperar sus archivos", explicaron, y agregaron que el programa todavía parece estar en fase desarrollo activo, lo que significa que podría volverse todavía más peligroso.

¿Cómo protegerse de KeRanger?

Si bien Apple ha revocado –silenciosamente, sin comunicado– el certificado de seguridad utilizado por KeRanger y ha actualizado su antivirus XProtect, es posible que los usuarios que han descargado el instalador Transmission de su web oficial entre el 4 y el 5 de marzo estén infectados con el malware.

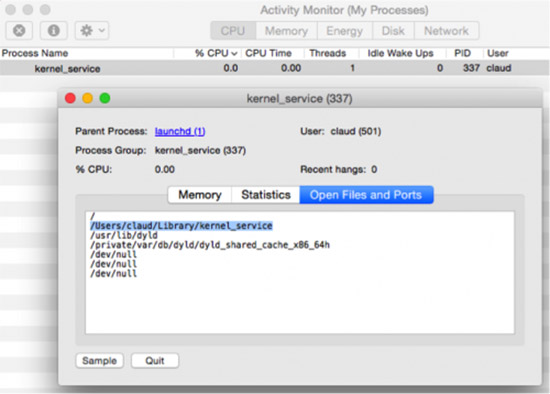

Para saber si la Mac está infectada, los usuarios pueden buscar el archivo General.rtf con el Finder y, de encontrarlo, eliminar su versión de Transmission. También pueden rastrear la actividad de un proceso llamado "kernel_service" y chequear que no existan archivos como “.kernel_pid”, “.kernel_time”, “.kernel_complete” or “kernel_service”.

En teoría, quienes no hayan descargado Transmission –o tenga una versión anterior– no corre peligro de aquí en adelante. Sin embargo, Apple ya no podrá seguir ostentando su famosa "impermeabilidad" al malware.

Más información: www.researchcenter.paloaltonetworks.com.